ВВЕДЕНИЕ

Актуальность. В современном мире информация становится стратегическим ресурсом, одним из основных богатств экономически развитого государства. Быстрое совершенствование информатизации в России, проникновение ее во все сферы жизненно важных интересов личности, общества и государства вызвали помимо несомненных преимуществ и появление ряда существенных проблем. Одной из них стала необходимость защиты информации. Учитывая, что в настоящее время экономический потенциал все в большей степени определяется уровнем развития информационной структуры, пропорционально растет потенциальная уязвимость экономики от информационных воздействий.

Распространение компьютерных систем, объединение их в коммуникационные сети усиливает возможности электронного проникновения в них. Проблема компьютерной преступности во всех странах мира, независимо от их географического положения, вызывает необходимость привлечения все большего внимания и сил общественности для организации борьбы с данным видом преступлений. Особенно широкий размах получили преступления в автоматизированных банковских системах и в электронной коммерции. По зарубежным данным, потери в банках в результате компьютерных преступлений ежегодно составляют многие миллиарды долларов. Хотя уровень внедрения новейших информационных технологий в практику в России не столь значителен, компьютерные преступления с каждым днем дают о себе знать все более и более, а защита государства и общества от них превратилась в суперзадачу для компетентных органов.

Актуальность вопроса защиты персональных данных ни у кого не вызывает сомнений. В первую очередь это обусловлено сроком, определенным для приведения информационных систем персональных данных (ИСПД) в соответствие с Федеральным законом от 27.07.2006 № 152-ФЗ «О персональных данных». Срок этот неумолимо приближается, и одновременно очевидная сложность выполнения требований руководящих документов регуляторов провоцирует массу споров и неоднозначных трактовок. В то же время закрытость некоторых руководящих документов, их неопределенный правовой статус, как и целый ряд других вопросов, не способствуют решению проблемы. Все это создает ситуацию, когда нормативная база не окончательно определена, а выполнять требования законодательства необходимо уже сейчас.

мая 2009 г. прошло первое заседание рабочей группы по проблематике персональных данных в АРБ. На мероприятии в ходе открытого обсуждения были вполне четко обозначены проблемные области, волнующие банковское сообщество. В основном они касались именно технической защиты персональных данных и будущего взаимодействия между кредитно-финансовыми учреждениями и ФСТЭК. Представители Банка России озвучили в своем выступлении наработки в части организации исполнения закона «О персональных данных». Принципиально новыми и важными можно назвать попытки Банка России найти компромисс с регуляторами по части формулирования технических требований для банковского сообщества. Особо хочется отметить активность ЦБ РФ в работе с ФСТЭК России. Учитывая всю огромную массу сложностей при выполнении требований руководящих документов ФСТЭК, Банк России принял решение по подготовке собственных документов (проектов документов), которые на сегодняшний день согласуются с ФСТЭК. Можно предположить, что высока вероятность появления нового отраслевого стандарта для кредитно-финансовых учреждений по персональным данным.

Целью курсовой работы является исследование способов защиты персональных данных в банковских он-лайн системах.

Для достижения цели решались следующие задачи:

изучение подходов, основных принципов обеспечения безопасности;

определение методов и средств обеспечения безопасности;

выявление особенностей обеспечения безопасности персональных данных в банковских онлайн-системах;

разработка мероприятий по обеспечению безопасности персональных данных в банковских онлайн-системах.

Объектом исследования работы является информационные банковские системы.

Предметом исследования является безопасность информации персонального характера в он-лайн банковских системах.

Теоретико-методологической основой исследования послужили теоретические положения, работы ученых, исследования специалистов по вопросам обеспечения информации.

Методологической основой курсовой работы послужил системный подход к исследованию проблемы безопасности.

Использованы логический, сравнительно-правовой, системный анализ. Кроме того, использованный метод структурного анализа позволяет с необходимой тщательностью изучить отдельные компоненты изучаемого явления и провести анализ соотношения этих элементов друг с другом, а также с общим целым.

1. Теоретические аспектызащитыперсональных данных в банковских он-лайн системах

1.1 Подходы, принципы обеспечениябезопасности

Под обеспечением безопасности информационных систем понимают меры, предохраняющие информационную систему от случайного или преднамеренного вмешательства в режимы ее функционирования.

Существует два принципиальных подхода к обеспечению компьютерной безопасности.

Первый из них - фрагментарный, в его рамках происходит ориентация на противодействие строго определенным угрозам при определенных условиях (например, специализированные антивирусные средства, автономные средства шифрования и т.д.). У подхода есть как достоинства - предполагающие высокий уровень избирательности в части строго определенной проблемы, так и недостатки - предполагающие фрагментарность защиты - т.е. строго определенных элементов.

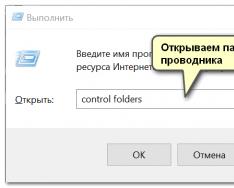

Процесс управления защитой информации включает в себя компоненты, представленные на рис. 1.

Второй подход - системный, его особенностью является то, что в его рамках к защите информации относятся более масштабно - создается защищенная среда обработки, хранения и передачи информации, объединяющей разнородные методы и средства противодействия угрозам: программно-технические, правовые, организационно-экономические. Посредством указанной защищенной среды можно гарантировать определенный уровень безопасности автоматизированной информационной системы.

Системный подход к защите информации базируется на следующих методологических принципах:

конечной цели - абсолютного приоритета конечной (глобальной) цели;

единства - совместного рассмотрения системы как целого" и как совокупности частей (элементов);

связности - рассмотрения любой части системы совместно с ее связями с окружением;

модульного построения - выделения модулей в системе и рассмотрения ее как совокупности модулей;

иерархии - введения иерархии частей (элементов) и их ранжирования;

функциональности - совместного рассмотрения структуры и функции с приоритетом функции над структурой;

развития - учета изменяемости системы, ее способности к развитию, расширению, замене частей, накапливанию информации;

децентрализации - сочетания в принимаемых решениях и управлении централизации и децентрализации;

неопределенности - учета неопределенностей и случайностей в системе.

Современные исследователи выделяют следующие методологические,

организационные и реализационные принципы информационной (в том числе компьютерной) безопасности.

Принцип законности. Состоит в следовании действующему законодательству в области обеспечения информационной безопасности.

Принцип неопределенности.Возникает вследствие неясности поведения субъекта, т.е. кто, когда, где и каким образом может нарушить безопасность объекта защиты.

Принцип невозможности создания идеальной системы защиты. Следует из принципа неопределенности и ограниченности ресурсов указанных средств.

Принципы минимального риска и минимального ущерба.Вытекают из невозможности создания идеальной системы защиты. В соответствии с ним необходимо учитывать конкретные условия существования объекта защиты для любого момента времени.

Принцип безопасного времени.Предполагает учет абсолютного времени, т.е. в течение которого необходимо сохранение объектов защиты; и относительного времени, т.е. промежутка времени от момента выявления злоумышленных действий до достижения цели злоумышленником.

Принцип «защиты всех ото всех». Предполагает организацию защитных мероприятий против всех форм угроз объектам защиты, что является следствием принципа неопределенности.

Принципы персональной ответственности. Предполагает персональную ответственность каждого сотрудника предприятия, учреждения и организации за соблюдение режима безопасности в рамках своих полномочий, функциональных обязанностей и действующих инструкций.

Принцип ограничения полномочий.Предполагает ограничение полномочий субъекта на ознакомление с информацией, к которой не требуется доступа для нормального выполнения им своих функциональных обязанностей, а также введение запрета доступа к объектам и зонам, пребывание в которых не требуется по роду деятельности.

Принцип взаимодействия и сотрудничества. Во внутреннем проявлении предполагает культивирование доверительных отношений между сотрудниками, отвечающими за безопасность (в том числе информационную), и персоналом. Во внешнем проявлении - налаживание сотрудничества со всеми заинтересованными организациями и лицами (например, правоохранительными органами).

Принцип комплексности и индивидуальности.Подразумевает невозможность обеспечения безопасности объекта защиты каким-либо одним мероприятием, а лишь совокупностью комплексных, взаимосвязанных и дублирующих друг друга мероприятий, реализуемых с индивидуальной привязкой к конкретным условиям.

Принцип последовательных рубежей безопасности.Предполагает как можно более раннее оповещение о состоявшемся посягательстве на безопасность того или иного объекта защиты или ином неблагоприятном происшествии с целью увеличения вероятности того, что заблаговременный сигнал тревоги средств защиты обеспечит сотрудникам, ответственным за безопасность, возможность вовремя определить причину тревоги и организовать эффективные мероприятия по противодействию.

Принципы равнопрочности и равномощности рубежей защиты. Равнопрочность подразумевает отсутствие незащищенных участков в рубежах защиты. Равномощность предполагает относительно одинаковую величину защищенности рубежей защиты в соответствии со степенью угроз объекту защиты.

Методами обеспечения защиты информации на предприятии являются следующие:

Препятствие - метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.п.).

Управление доступом - метод защиты информации регулированием использования всех ресурсов автоматизированной информационной системы предприятия. Управление доступом включает следующие функции защиты:

идентификацию пользователей, персонала и ресурсов информационной системы (присвоение каждому объекту персонального идентификатора);

аутентификацию (установления подлинности) объекта или субъекта по предъявленному им идентификатору;

проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

регистрацию обращений к защищаемым ресурсам;

реагирование (сигнализация, отключение, задержка работ, отказ в запросе при попытках несанкционированных действий).

Маскировка - метод защиты информации в автоматизированной информационной системе предприятия путем ее криптографического закрытия.

Регламентация - метод защиты информации, создающий такие условия автоматизированной обработки, хранения и передачи информации, при которых возможность несанкционированного доступа к ней сводилась бы к минимуму.

Принуждение - метод защиты информации, при котором пользователи и персонал системы вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной и уголовной ответственности.

Побуждение - метод защиты информации, который побуждает пользователей и персонал системы не нарушать установленные правила за счет соблюдения сложившихся моральных и этических норм.

Указанные выше методы обеспечения информационной безопасности реализуются с помощью следующих основных средств: физических, аппаратных, программных, аппаратно-программных, криптографических, организационных, законодательных и морально-этических.

Физические средства защиты предназначены для внешней охраны территории объектов, защиты компонентов автоматизированной информационной системы предприятия и реализуются в виде автономных устройств и систем.

Аппаратные средства защиты - это электронные, электромеханические и другие устройства, непосредственно встроенные в блоки автоматизированной информационной системы или оформленные в виде самостоятельных устройств и сопрягающиеся с этими блоками. Они предназначены для внутренней защиты структурных элементов средств и систем вычислительной техники: терминалов, процессоров, периферийного оборудования, линий связи и т.д.

Программные средства защиты предназначены для выполнения логических и интеллектуальных функций защиты и включаются либо в состав программного обеспечения автоматизированной информационной системы, либо в состав средств, комплексов и систем аппаратуры контроля.

Программные средства защиты информации являются наиболее распространенным видом защиты, обладая следующими положительными свойствами: универсальностью, гибкостью, простотой реализации, возможностью изменения и развития. Данное обстоятельство делает их одновременно и самыми уязвимыми элементами защиты информационной системы предприятия.

Аппаратно-программные средства защиты - средства, в которых программные (микропрограммные) и аппаратные части полностью взаимосвязаны и неразделимы.

Криптографические средства - средства защиты с помощью преобразования информации (шифрование).

Организационные средства - организационно-технические и организационно- правовые мероприятия по регламентации поведения персонала.

Законодательные средства - правовые акты страны, которые регламентируют правила использования, обработки и передачи информации ограниченного доступа и которые устанавливают меры ответственности за нарушение этих правил.

Морально-этические средства - нормы, традиции в обществе, например: Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ в США.

1.2 Методы и средства обеспечения безопасности

Для реализации мер безопасности используются различные механизмы шифрования.Для чего используются эти методы? Изначально, при отправлении данных (текста, речи или рисунка) они незащищены, или, как называют специалисты - открыты. Открытые данные легко могут перехватить другие пользователи (умышленно или не умшленно). Если есть цель не допустить попадания определенной информации сторонним лицам, такие данные шифруют. Пользователь, которому предназначается указанная информация потом дишифрует его, используя обратное преобразование криптограммы, получая данные в нужном ему виде.

Шифрованиебывает симметричное(используется один секретный ключ для шифрования) и асимметричное (используется один общедоступный ключ для шифрования, а для дешифрования - другой, не взаимосвязанные - т.е. при знании одного из них, нельзя определить другой).

Механизмами безопасности являются и такие как:

) Механизмы цифровой электронной подписи основаны на алгоритмах ассиметричного шифрования и включают две процедуры: формирование подписи отправителем и ее опознавание получателем. Формирование подписи отправителем обеспечивает шифрование блока данных или его дополнение криптографической, контрольной суммой, и в обоих случаях используется секретный ключ отправителя. Для опознания используется общедоступный ключ.

) Механизмы контроля доступа осуществляют проверку полномочий программ и пользователей на доступ к ресурсам сети. При доступе к ресурсу через соединение контроль выполняется как в точке инициации, так и в промежуточных точках, а также в конечной точке.

) Механизмы обеспечения целостности данных применяются к отдельному блоку и к потоку данных. Отправитель дополняет передаваемый блок криптографической суммой, а получатель сравнивает ее с криптографическим значением, соответствующим принятому блоку. Несовпадение свидетельствует об искажении информации в блоке.

) Механизмы постановки трафика. Основываются на генерации объектами АИС блоков, их шифровании и организации передачи по каналам сети. Тем самым нейтрализуется возможность получения информации посредством наблюдения за внешними характеристиками потоков, циркулирующих по каналам связи.

) Механизмы управления маршрутизацией обеспечивают выбор маршрутов движения информации по коммуникационной сети таким образом, чтобы исключить передачу секретных сведений по небезопасным физически ненадежным каналам.

) Механизмы арбитража обеспечивают подтверждение характеристик данных, передаваемых между объектами, третьей стороной. Для этого информация, отправляемая или получаемая объектами, проходит через арбитра, что позволяет ему впоследствии подтверждать упомянутые характеристики.

Основными недостатками системы безопасности экономических объектов являются:

-узкое, несистемное понимание проблемы безопасности объекта;

-пренебрежение профилактикой угроз, работа по принципу «Появилась угроза - начинаем ее устранять»;

-некомпетентность в экономике безопасности, неумение сопоставлять затраты и результаты;

-«технократизм» руководства и специалистов службы безопасности, интерпретация всех задач на языке знакомой им области.

В качестве вывода по первой главе работы определим следующее. Обеспечением безопасности информационных систем называют определенные меры, посредством которых предохраняют информационную систему от случайного или преднамеренного вмешательства в режимы ее функционирования. Для обеспечения безопасности предусмотрено два основных подхода: 1) фрагментарный, в рамках которого осуществляется противодействие определенным угрозам при определенных условиях; и 2) системный, в рамках которого создается защищенная среда обработки, хранения и передачи информации, объединяющей разного рода методы и средства противодействия угрозам.Для защиты информации применяются различные средства и механизмы. К средствам отнесем: шифрование, цифровую электронную запись, контроль доступа, постановку трафика и др. банковский онлайн система безопасность

2. Особенности обеспечения безопасности персональных данных в банковских он-лайн системах

2.1. Общие условия обеспечения безопасности персональных данных в банковских он-лайн системах

Защитаперсональной информации - это состояние защищенности информации и поддерживающей ее инфраструктуры (компьютеров, линий связи, систем электропитания и т.п.) от случайных или преднамеренных воздействий, чреватых нанесением ущерба владельцам или пользователям этой информации. Также под информационной безопасностью учетных данных понимают: обеспеченную надежность работы компьютера;сохранность ценных учетных данных;защиту персональной информации от внесения в нее изменений неуполномоченными лицами;сохранение документированных учетных сведений в электронной связи. Объектами информационной безопасности в учете являются информационные ресурсы, содержащие сведения, отнесенные к коммерческойтайне, и конфиденциальную информацию; а также средства и системы информатизации. Владелец информационных ресурсов, информационных систем, технологий и средств их обеспечения -это субъект, осуществляющий владение и пользование указанными объектами и реализующий полномочия распоряжения в пределах, установленных законом. Пользователь информации -это субъект, обращающийся к информационной системе или посреднику за получением необходимой ему информации и пользующийся ею. Информационные ресурсы -это отдельные документы и отдельные массивы документов, документы и массивы документов в информационных системах. Угроза информационной безопасности заключается в потенциально возможном действии, которое посредством воздействия на компоненты персональной системы может привести к нанесению ущерба владельцам информационных ресурсов или пользователям системы. Правовой режим информационных ресурсов определяется нормами, устанавливающими: порядок документирования информации; право собственности на отдельные документы и отдельные массивы документов, документы и массивы документов в информационных системах; категорию информации по уровню доступа к ней; порядок правовой защиты информации. Основный принцип, нарушаемый при реализации информационной угрозы в бухгалтерском учете, - это принцип документирования информации. Учетный документ, полученный из автоматизированной информационной системы учета, приобретает юридическую силу после его подписания должностным лицом в порядке, установленном законодательством РФ. Все множество потенциальных угроз в учете по природе их возникновения можно разделить на два класса: естественные (объективные) и искусственные. Естественные угрозы вызываются объективными причинами, как правило, не зависящими от бухгалтера, ведущими к полному или частичному уничтожению бухгалтерии вместе с ее компонентами. К таким стихийным явлениям относятся: землетрясения, удары молнией, пожары и т.п. Искусственные угрозы связаны с деятельностью людей. Их можно разделить на непреднамеренные (неумышленные), вызванные способностью сотрудников делать какие-либо ошибки в силу невнимательности, либо усталости, болезненного состояния и т.п. Например, бухгалтер при вводе сведений в компьютер может нажать не ту клавишу, сделать неумышленные ошибки в программе, занести вирус, случайно разгласить пароли. Преднамеренные (умышленные) угрозы связаны с корыстными устремлениями людей - злоумышленников, намеренно создающих недостоверные документы. Угрозы безопасности с точки зрения их направленности можно подразделить на следующие группы: угрозы проникновения и считывания данных из баз учетных данных и компьютерных программ их обработки; угрозы сохранности учетных данных, приводящие либо к их уничтожению, либо к изменению, в том числе фальсификация платежных документов (платежных требований, поручений и т.п.); угрозы доступности данных, возникающие, когда пользователь не может получить доступа к учетным данным; угроза отказа от выполнения операций, когда один пользователь передает сообщение другому, а затем не подтверждает переданные данные. Информационные процессы - процессы сбора, обработки, накопления, хранения, поиска и распространения информации. Информационная система - организационно-упорядоченная совокупность документов (массивов документов и информационных технологий, в том числе с использованием средств вычислительной техники и связи, реализующих информационные процессы). Документирование информации осуществляется в порядке, установленном органами государствнной власти, ответственными за организацию делопроизводства стандартизацию документов и их массивов, безопасность Российской Федерации. В зависимости от источника угроз их можно подразделить на внутренние и внешние. Источником внутренних угроз является деятельность персонала организации. Внешние угрозы приходят извне от сотрудников других организаций, от хакеров и прочих лиц. Внешние угрозы можно подразделить на: локальные, которые предполагают проникновение нарушителя на территорию организации и получение им доступа к отдельному компьютеру или локальной сети; удаленные угрозы характерны для систем, подключенных к глобальным сетям (Internet, система международных банковских расчетов SWIFT и др.). Такие опасности возникают чаще всего в системе электронных платежей при расчетах поставщиков с покупателями, использовании в расчетах сетей Internet. Источники таких информационных атак могут находиться за тысячи километров. Причем воздействию подвергаются не только ЭВМ, но и бухгалтерская информация. Умышленными и неумышленными ошибками в учете, приводящими к увеличению учетного риска, являются следующи: ошибки в записи учетных данных; неверные коды;несанкционированные учетные операции; нарушение контрольных лимитов; пропущенные учетные записи; ошибки при обработке или выводе данных; ошибки при формировании или корректировке справочников; неполные учетные записи; неверное отнесение записей по периодам; фальсификация данных; нарушение требований нормативных актов; нарушение принципов персональной политики; несоответствие качества услуг потребностям пользователей. Особую опасность представляют сведения, составляющие коммерческую тайну и относящиеся к персональной и отчетной информации (данные о партнерах, клиентах, банках, аналитическая информация о деятельности на рынке). Чтобы эта и аналогичная информация была защищена, необходимо оформить договора с сотрудниками бухгалтерии, финансовых служб и других экономических подразделений с указанием перечня сведений, не подлежащих огласке. Защита информации в автоматизированных учетных системах строится исходя из следующих основных принципов. Обеспечение физического разделения областей, предназначенных для обработки секретной и несекретной информации. Обеспечение криптографической защиты информации. Обеспечение аутентификации абонентов и абонентских установок. Обеспечение разграничения доступа субъектов и их процессов к информации. Обеспечение установления подлинности и целостности документальных сообщений при их передаче по каналам связи. Обеспечение защиты оборудования и технических средств системы, помещений, где они размещаются, от утечки конфиденциальной информации по техническим каналам. Обеспечение защиты шифротехники, оборудования, технических и программных средств от утечки информации за счет аппаратных и программных закладок. Обеспечение контроля целостности программной и информационной части автоматизированной системы. Использование в качестве механизмов защиты только отечественных Государственные информационные ресурсы Российской Федерации являются открытыми и общедоступными. Исключение составляет документированная информация, отнесенная законом к категории ограниченного доступа. Документированная информация с ограниченным доступом по условиям ее правового режима подразделяется на информацию, отнесенную к государственной тайне и конфиденциальную. Перечень сведений конфиденциального характера, в частности сведений, связанных с коммерческой деятельностью, установлен Указом президента Российской Федерации от 6 марта 1997 г. № 188 (приложение №)разработок. Обеспечение организационно-режимных мер защиты. Целесообразно использование и дополнительных мер по обеспечению безопасности связи в системе. Организация защиты сведений об интенсивности, продолжительности и трафиках обмена информации. Использование для передачи и обработки информации каналов и способов, затрудняющих перехват. Защита информации от несанкционированного доступа направлена на формирование у защищаемой информации трех основных свойств: конфиденциальность (засекреченная информация должна быть доступна только тому, кому она предназначена); целостность (информация, на основе которой принимаются важные решения, должна быть достоверной, точной и полностью защищенной от возможных непреднамеренных и злоумышленных искажений); готовность (информация и соответствующие информационные службы должны быть доступны, готовы к обслуживанию заинтересованных лиц всегда, когда в них возникает необходимость). Методами обеспечения защиты персональной информации являются: препятствия; управление доступом, маскировка, регламентация, принуждение, побуждение. Препятствием нужно считать метод физического преграждения пути злоумышленника к защищаемой персональной информации. Этот метод реализуется пропускной системой предприятия, включая наличие охраны на входе в него, преграждение пути посторонних лиц в бухгалтерию, кассу и пр. Управлением доступом является метод защиты персональной и отчетной информации, реализуемой за счет: аутентификации - установления подлинности объекта или субъекта по предъявленному им идентификатору (осуществляется путем сопоставления введенного идентификатора с хранящимся в памяти компьютера); проверки полномочий - проверки соответствия запрашиваемых ресурсов и выполняемых операций по выделенным ресурсам и разрешенным процедурам; регистрации обращений к защищаемым ресурсам; информирования и реагирования при попытках несанкционированных действий. (Криптография - способ защиты с помощью преобразования информации (шифрования)). В комплексе БЭСТ-4 разграничение доступа к информации производится на уровне отдельных подсистем и обеспечивается путем задания раздельных паролей доступа. При начальной настройке или в любой момент работы с программой администратор системы может задать или сменить один или несколько паролей. Пароль запрашивается при каждом входе в подсистему. Помимо этого в некоторых модулях предусмотрена своя система разграничения доступа к информации. Она обеспечивает возможность защиты специальными паролями каждого пункта меню. Паролями можно также защитить доступ к отдельным подмножествам первичных документов: так, в АРМ «Учет запасов на складе» и «Учет товаров и продукции» присутствует возможность задавать пароли доступа к каждому складу в отдельности, в АРМ «Учет кассовых операций» - пароли доступа к каждой кассе, в АРМ «Учет расчетов с банком» - пароли доступа к каждому банковскому счету. Особо следует отметить то обстоятельство, что для эффективного разграничения доступа к информации необходимо в первую очередь защитить паролями сами режимы определения паролей по доступу к тем или иным блокам. В 1С.Предприятие, версия 7.7 существует своя защита информации - права доступа.С целью интеграции и разделения доступа пользователей к информации при работе с системой 1С.Предприятие в сети персональных компьютеров, конфигуратор системы позволяет установить для каждого пользователя права на работу с информацией, обрабатываемой системой. Права могут быть заданы в достаточно широких пределах - от возможности только просмотра некоторых видов документов до полного набора прав по вводу, просмотру, корректировке и удалению любых видов данных. Назначение пользователю прав доступа производится в 2 этапа. На первом этапе создаются типовые наборы прав по работе с информацией, отличающиеся, как правило, широтой предоставляемых возможностей доступа. На втором этапе пользователю ставится в соответствие один из таких типовых наборов прав. Вся работа по созданию типовых наборов прав производится на закладке «Права» окна «Конфигурация». Это окно вызывается на экран выбором пункта «открыть конфигурацию» из меню «Конфигурация» главного меню программы

2.2 Комплекс мероприятий обеспечения безопасности персональных данных в банковских он-лайн системах

Обоснование комплекса мероприятий по обеспечению безопасности ПДн в ИСПДн производится с учетом результатов оценки опасности угроз и определения класса ИСПДн на основе «Основных мероприятий по организации и техническому обеспечению безопасности персональных данных, обрабатываемых в информационных системах персональных данных». При этом должны быть определены мероприятия по: выявлению и закрытию технических каналов утечки ПДн в ИСПДн; защите ПДн от несанкционированного доступа и неправомерных действий; установке, настройке и применению средств защиты. Мероприятия по выявлению и закрытию технических каналов утечки ПДн в ИСПДн формулируются на основе анализа и оценки угроз безопасности ПДн. Мероприятия по защите ПДн при их обработке в ИСПДн от несанкционированного доступа и неправомерных действий включают: управление доступом; регистрацию и учет; обеспечение целостности; контроль отсутствия недекларированных возможностей; антивирусную защиту; обеспечение безопасного межсетевого взаимодействия ИСПДн; анализ защищенности; обнаружение вторжений. Подсистему управления доступом, регистрации и учета рекомендуется реализовывать на базе программных средств блокирования несанкционированных действий, сигнализации и регистрации. Это специальные, не входящие в ядро какой-либо операционной системы программные и программно-аппаратные средства защиты самих операционных систем, электронных баз ПДн и прикладных программ. Они выполняют функции защиты самостоятельно или в комплексе с другими средствами защиты и направлены на исключение или затруднение выполнения опасных для ИСПДн действий пользователя или нарушителя. К ним относятся специальные утилиты и программные комплексы защиты, в которых реализуются функции диагностики, регистрации, уничтожения, сигнализации и имитации. Средства диагностики осуществляют тестирование файловой системы и баз ПДн, постоянный сбор информации о функционировании элементов подсистемы обеспечения безопасности информации. Средства уничтожения предназначены для уничтожения остаточных данных и могут предусматривать аварийное уничтожение данных в случае угрозы НСД, которая не может быть блокирована системой. Средства сигнализации предназначены для предупреждения операторов при их обращении к защищаемымПДн и для предупреждения администратора при обнаружении факта НСД к ПДн и других фактов нарушения штатного режима функционирования ИСПДн. Средства имитации моделируют работу с нарушителями при обнаружении попытки НСД к защищаемым ПДн или программным средствам. Имитация позволяет увеличить время на определение места и характера НСД, что особенно важно в территориально распределенных сетях, и дезинформировать нарушителя о месте нахождения защищаемых ПДн. Подсистема обеспечения целостности реализуется преимущественно операционными системами и системами управления базами данных. Средства повышения достоверности и обеспечения целостности передаваемых данных и надежности транзакций, встраиваемые в операционные системы и системы управления базами данных, основаны на расчете контрольных сумм, уведомлении о сбое в передаче пакета сообщения, повторе передачи не принятого пакета. Подсистема контроля отсутствия недекларированных возможностей реализуется в большинстве случае на базе систем управления базами данных, средств защиты информации, антивирусных средств защиты информации. Для обеспечения безопасности ПДн и программно-аппаратной среды ИСПДн, осуществляющей обработку этой информации, рекомендуется применять специальные средства антивирусной защиты, выполняющие: обнаружение и (или) блокирование деструктивных вирусных воздействий на общесистемное и прикладное программное обеспечение, реализующее обработку ПДн, а также на ПДн; обнаружение и удаление неизвестных вирусов; обеспечение самоконтроля (предотвращение инфицирования) данного антивирусного средства при его запуске. При выборе средств антивирусной защиты целесообразно учитывать следующие факторы: совместимость указанных средств со штатным программным обеспечением ИСПДн; степень снижения производительности функционирования ИСПДн по основному назначению; наличие средств централизованного управления функционированием средств антивирусной защиты с рабочего места администратора безопасности информации в ИСПДн; возможность оперативного оповещения администратора безопасности информации в ИСПДн обо всех событиях и фактах проявления программно-математических воздействий (ПМВ); наличие подробной документации по эксплуатации средства антивирусной защиты; возможность осуществления периодического тестирования или самотестирования средства антивирусной защиты; возможность наращивания состава средств защиты от ПМВ новыми дополнительными средствами без существенных ограничений работоспособности ИСПДн и «конфликта» с другими типами средств защиты. Описание порядка установки, настройки, конфигурирования и администрирования средств антивирусной защиты, а также порядка действий в случае выявления факта вирусной атаки или иных нарушений требований по защите от программно-математических воздействий должны быть включены в руководство администратора безопасности информации в ИСПДн. Для осуществления разграничения доступа к ресурсам ИСПДн при межсетевом взаимодействии применяется межсетевое экранирование, которое реализуется программными и программно-аппаратными межсетевыми экранами (МЭ). Межсетевой экран устанавливается между защищаемой сетью, называемой внутренней, и внешней сетью. Межсетевой экран входит в состав защищаемой сети. Для него путем настроек отдельно задаются правила, ограничивающие доступ из внутренней сети во внешнююи наоборот. Для обеспечения безопасного межсетевого взаимодействия в ИСПДн 3 и 4 классов рекомендуется использовать МЭ не ниже пятого уровня защищенности. Для обеспечения безопасного межсетевого взаимодействия в ИСПДн 2 класса рекомендуется использовать МЭ не ниже четвертого уровня защищенности. Для обеспечения безопасного межсетевого взаимодействия в ИСПДн 1 класса рекомендуется использовать МЭ не ниже третьего уровня защищенности. Подсистема анализа защищенности реализуется на основе использования средств тестирования (анализа защищенности) и контроля (аудита) безопасности информации. Средства анализа защищенности применяются с целью контроля настроек защиты операционных систем на рабочих станциях и серверах и позволяют оценить возможность проведения нарушителями атак на сетевое оборудование, контролируют безопасность программного обеспечения. Для этого они исследуют топологию сети, ищут незащищенные или несанкционированные сетевые подключения, проверяют настройки межсетевых экранов. Подобный анализ производится на основании детальных описаний уязвимостей настроек средств защиты (например, коммутаторов, маршрутизаторов, межсетевых экранов) или уязвимостей операционных систем или прикладного программного обеспечения. Результатом работы средства анализа защищенности является отчет, в котором обобщаются сведения об обнаруженных уязвимостях. Средства обнаружения уязвимостей могут функционировать на сетевом уровне (в этом случае они называются «network-based»), уровне операционной системы («host-based») и уровне приложения («application-based»). Применяя сканирующее программное обеспечение, можно быстро составить карту всех доступных узлов ИСПДн, выявить используемые на каждом из них сервисы и протоколы, определить их основные настройки и сделать предположения относительно вероятности реализации НСД. По результатам сканирования системы вырабатывают рекомендации и меры, позволяющие устранить выявленные недостатки. В интересах выявления угроз НСД за счет межсетевого взаимодействия применяются системы обнаружения вторжений. Такие системы строятся с учетом особенностей реализации атак, этапов их развития и основаны на целом ряде методов обнаружения атак. Выделяют три группы методов обнаружения атак: сигнатурные методы; методы выявления аномалий; комбинированные методы (использующие совместно алгоритмы, определенные в сигнатурных методах и методах выявления аномалий). Для обнаружения вторжений в ИСПДн 3 и 4 классов рекомендуется использовать системы обнаружения сетевых атак, использующие сигнатурные методы анализа. Для обнаружения вторжений в ИСПДн 1 и 2 классов рекомендуется использовать системы обнаружения сетевых атак, использующие наряду с сигнатурными методами анализа методы выявления аномалий. Для защиты ПДн от утечки по техническим каналам применяются организационные и технические мероприятия, направленные на исключение утечки акустической (речевой), видовой информации, а также утечки информации за счет побочных электромагнитных излучений и наводок. В качестве заключения по второй главе работы делаем следующие выводы. Защитой персональной информации является состояние защищенности информации и поддерживающей ее инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям этой информации.Объектами информационной безопасности в учете определены: информационные ресурсы, содержащие сведения, отнесенные к коммерческойтайне и средства и системы информатизации. Основные методы, используемые в рамках защиты информации являются: обнаруживающие и непосредственно защищающие.

ЗАКЛЮЧЕНИЕ

Проблема информационной безопасности экономических объектов многоаспектна и нуждается в дальнейшей проработке. В современном мире информатизация становится стратегическим национальным ресурсом, одним из основных богатств экономически развитого государства. Быстрое совершенствование информатизации в России, проникновение ее во все сферы жизненно важных интересов личности, общества и государства повлекли помимо несомненных преимуществ и появление ряда существенных проблем. Одной из них стала необходимостьзащиты информации. Учитывая, что в настоящее время экономический потенциал все в большей степени определяется уровнем развития информационной инфраструктуры, пропорционально растет потенциальная уязвимость экономики по отношению к информационным воздействиям. Реализация угроз информационной безопасности заключается в нарушении конфиденциальности, целостности и доступности информации. С позиций системного подхода к защите информации необходимо использовать весь арсенал имеющихся средств защиты во всех структурных элементах экономического объекта и на всех этапах технологического цикла обработки информации. Методы и средства защиты должны надежно перекрывать возможные пути неправомерного доступа к охраняемым секретам. Эффективность информационной безопасности означает, что затраты на ее осуществление не должны быть больше возможных потерь от реализации информационных угроз. Планирование безопасности информации осуществляется путем разработки каждой службой детальных планов защиты информации. Необходима четкость в осуществлении полномочий и прав пользователей на доступ к определенным видам информации, в обеспечении контроля средств защиты и немедленного реагирования на их выход из строя. СПИСОК ЛИТЕРАТУРЫ

1.Автоматизированные информационные технологии в банковской деятельности / под ред. проф. Г.А. Титоренко. - М.: Финстатинформ, 2007

2.Автоматизированные информационные технологии в экономике/ Под ред. проф. Г.А. Титоренко. - М.: ЮНИТИ, 2010

.Агеев А. С. Организация и современные методы защиты информации. - М.: Концерн"Банк. Деловой Центр", 2009 .Аджиев, В. Мифы о безопасности программного обеспечения: уроки знаменитых катастроф. - Открытые системы, 199. №6

.Алексеев, В.И. Информационная безопасность муниципальных образований. - Воронеж: Изд-во ВГТУ, 2008.

.Алексеев, В.М. Международные критерии оценки безопасности информационных технологий и их практическое применение: Учеб.пособие. - Пенза: Изд-во Пенз. гос. ун-та, 2002

.Алексеев, В.М. Нормативное обеспечение защиты информации от несанкционированного доступа. - Пенза: Изд-во Пенз. гос. ун-та, 2007

.Алексеев, В.М. Обеспечение информационной безопасности при разработке программных средств. - Пенза: Изд-во Пенз. гос. ун-та, 2008

.Алешин, Л.И. Защита информации и информационная безопасность: Курс лекций Л. И. Алешин; Моск. гос. ун-т культуры. - М.: Моск. гос. ун-т культуры, 2010

.Ахраменка, Н.Ф. и др. Преступление и наказание в платежной системе с электронными документами// Управление защитой информации, 1998

.Банки и банковские операции. Учебник / Под ред. Е.Ф. Жукова. - М.: Банки и биржи, ЮНИТИ, 2008

.Барсуков, В.С. Безопасность: технологии, средства, услуги. - М.: Кудиц - Образ, 2007

.Батурин, Ю.М. Проблемы компьютерного права. - М.: Юрид. лит., 1991

.Батурин, Ю.М. Компьютерная преступность и компьютерная безопасность. М.: Юр.лит., 2009

.Безруков, Н.Н. Введение в компьютерную вирусологию. Общие принципы функционирования, классификация и каталог наиболее распространенных вирусов в М5-005. К., 2005

.Быков, В.А. Электронный бизнес и безопасность / В. А. Быков. - М.: Радио и связь, 2000

.Варфоломеев, А.А. Информационная безопасность. Математические основы криптологии. Ч. 1. - М.: МИФИ, 1995

.Вехов, В.Б. Компьютерные преступления: Способы совершения и раскрытия. - М.: Право и Закон, 1996

.Волобуев, С.В. Введение в информационную безопасность. - Обнинск: Обн. ин-т атом.энергетики, 2001

.Волобуев, С.В. Информационная безопасность автоматизированных систем. - Обнинск: Обн. ин-т атом.энергетики, 2001

.Всероссийская научно-практическая конференция "Информационная безопасность в системе высшей школы", 28-29 нояб. 2000 г., НГТУ, Новосибирск, Россия: ИБВШ 2000. - Новосибирск, 2001

23.Галатенко, В.А. Информационная безопасность: практический подход В. А. Галатенко; Под ред. В. Б. Бетелина; Рос. акад. наук, Науч.-исслед. ин-т систем. исслед. - М.: Наука, 1998

.Галатенко, В.А.. Основы информационной безопасности: Курс лекций. - М.: Интернет-Ун-т информ. технологий, 2003

.Геннадиева, Е.Г. Теоретические основы информатики и информационная безопасность. - М.: Радио и связь, 2000

.Гика, СебастианНарчис. Сокрытие информации в графических файлах формата ВМР Дис. ... канд. техн. наук: 05.13.19 - СПб., 2001

.Гика, С.Н. Сокрытие информации в графических файлах формата ВМР: Автореф. дис. ... канд. техн. наук: 05.13.19 С.-Петерб. гос. ин-т точ. механики и оптики. - СПб., 2001

.Голубев, В.В. Управление безопасностью. - С-Петербург: Питер, 2004

.Горбатов, В.С. Информационная безопасность. Основы правовой защиты. - М.: МИФИ(ТУ), 1995

.Горлова, И.И., ред. Информационная свобода и информационная безопасность: Материалы междунар. науч. конф., Краснодар, 30-31 окт. 2001 г. - Краснодар, 2001

.Гринсберг, А.С. и др. Защита информационных ресурсов государственного управления. - М.: ЮНИТИ, 2003

.Информационная безопасность России в условиях глобального информационного общества "ИНФОФОРУМ-5": Сб. материалов 5-й Всерос. конф., Москва, 4-5 февр. 2003 г. - М.: ООО Ред. журн. Бизнес и Безопасность России, 2003

.Информационная безопасность: Сб. метод. материалов М-во образования Рос. Федерации [и др.]. - М.: ЦНИИАТОМИНФОРМ, 2003

34.Информационные технологии // Экономика и жизнь. №25, 2001

35.Информационные технологии в маркетинге: Учебник для вузов.- М.: 2003

.Информационные технологии в экономике и управлении: Учебник / Козырев А.А.- М.: Изд-во Михайлова В.А., 2005

.Лопатин, В.Н. Информационная безопасность России Дис. ... д-ра юрид. наук: 12.00.01

.Лукашин, В.И. Информационная безопасность. - М.: Моск. гос. ун-т экономики, статистики и информатики

.Лучин, И.Н., Желдаков А.А., Кузнецов Н.А. Взламывание парольной защиты // Информатизация правоохранительных систем. М., 1996

.Мак-Клар, Стюарт. Хакинг в Web. Атаки и защита Стюарт Мак-Клар, Саумил Шах, Шрирай Шах. - М.: Вильямс, 2003

.Малюк, А.А. Теоретические основы формализации прогнозной оценки уровня безопасности информации в системах обработки данных. - М.: МИФИ, 1998СПб., 2000

.Экономическая эффективность систем информационной безопасности. Чеботарь П.П. - Молдовская экономическая академия, 2003

.Яковлев, В.В. Информационная безопасность и защита информации в корпоративных сетях железнодорожного транспорта. - М., 2002

.Ярочкин, В.И. Информационная безопасность. - М.: Мир, 2003

.Ярочкин, В.И. Информационная безопасность. - М.: Фонд "Мир", 2003: Акад. Проект

.Ясенев, В.Н. Автоматизированные информационные системы в экономике и обеспечение их безопасности: Учебное пособие. - Н.Новгород, 2002

Похожие работы на - Защита персональных данных в банковских он-лайн системах

Наверное, каждый, кто когда–то брал кредит или является HR-ом, сталкивался с такой ситуацией, когда представители банка звонят работодателю и запрашивают информацию о сотруднике организации.

При этом чаще всего на практике работодатель не соблюдает требования 152-федерального закона о защите персональных данных и разглашает сведения о работнике по телефону. Проверить получателя этой информации работодатель не может и часто письменного согласия сотрудника на такое использование его данных у него нет.

Кто в данной ситуации больше нарушает закон: тот, кто спрашивает или тот, кто отвечает?

В этой ситуации все зависит от того, какие документы от самого субъекта персональных данных есть у одного и другого. Бывает ситуация, когда ни тот, кто спрашивает ни тот, кто отвечает закон не нарушают, а бывает, что нарушают оба.

Давайте с этим разберемся.

Итак, мы – банк. К нам пришел человек и для целей получения кредита предоставил весь необходимый пакет документов, включая справку о заработке, заверенную подписями ответственных лиц работодателя и печатью, а также другие необходимые оригиналы и копии документов.

Но, несмотря на предоставленный оригинал справки о заработке, мы хотим проверить правда ли заявитель на кредит работает в этой организации и реальный ли доход указан в предоставленной справке. Справедливости ради надо сказать, что в последнее время банки все-таки чаще всего запрашивают только информацию о том, работает ли данный человек в указанной организации. При том мы, как банк, не отправляем данный запрос письменно, с нашими печатями и указанием наших идентификационных сведений и не указываем письменно цели нашего запроса, а для ускорения процедуры, просто звоним по телефону, указанному в документах, которые предоставил потенциальный клиент банка.

Что меня всегда удивляло в это процедуре, так это некая нелогичность этапов подтверждения достоверности предоставленных данных.

То есть, документ с печатями и подписями нас не совсем устраивает, а вот ответ по телефону, указанному работником, почему-то устроит больше.

А что за телефон указал работник? Правда ли этот телефон принадлежит данной организации? Кто на другом конце провода мне ответит: генеральный директор? Главный бухгалтер? Менеджер по персоналу? Как я собираюсь идентифицировать, что это именно данные должностные лица? А может секретарь, который работает здесь неделю и пока никого не знает? Или уборщица? Или охранник? А может в принципе кто-то кого работник сам попросил соответственным образом ответить на запрос банка? А если телефон, указанный работником не будет отвечать, что это будет значить для банка? Будет ли он проверять, может человек ошибся в одной цифре? Может перебои у телефонной компании? Может именно этот телефон компания больше не использует, а работник не знал об этом?

Но наша задача разобраться в том, законны ли действия сторон: банка и работодателя в данном случае в принципе?

Если у банка есть письменное согласие субъекта на проверку его информации и получение сведений у его работодателя, то действия банка законны.

А как насчет работодателя?

Работодатель может законно представлять сведения о работнике в банк в следующих случаях:

2. Работник разрешил ПИСЬМЕННО предоставить свои данные конкретному юридическому лицу. Но в данном случае, работодатель обязан удостовериться, что запрос поступил именно от того банка, которому работник разрешил предоставить информацию (то есть ответ только на письменный запрос).

А если такого согласия у работодателя нет?

То предоставлять сведения о работнике работодатель не вправе. Тогда работодатель выполнит свои обязательства по закону о защите персональных данных? Да. А дадут ли работнику кредит в том случае, если работодатель откажется предоставлять сведения о работнике? Неизвестно.

Причем если организация большая и имеет разветвленную сеть обособленных подразделений, взять оперативно такое согласие не всегда возможно. Особенно в том случае, когда работник спонтанно принял решение о получении кредита. И уже в этот же день или на следующий, работники банка звонят работодателю, чтобы проверить достоверность предоставленных сведений.

Причем само согласие должно быть оформлено именно письменно, недостаточно того, чтобы работник позвонил, например, в отдел кадров, и попросил устно ответить на запрос конкретного банка.

Все ведь прекрасно понимают, что когда работодатель предоставляет сведения о работе конкретного сотрудника банку по телефонному запросу, он делает это с целью защиты интересов работника в первую очередь, чтобы ему не отказали в выдаче кредита. Но автоматически в этом случае нарушает закон о защите персональных данных, если заблаговременно работодатель не побеспокоился о получении письменного согласия с самого работника.

Возможно, если банки прекратят практику незаконных телефонных проверок, таких нарушений и со стороны работодателя станет меньше.

Недавно вышло письмо Банка России от 14.03.2014 N 42-Т "Об усилении контроля за рисками, возникающими у кредитных организаций при использовании информации, содержащей персональные данные граждан", которое рекомендует кредитным организациям усилить контроль за рисками, возникающими при обработке (к которой кстати относится и сбор) информации, содержащей персональные данные, а также актуализировать внутренние документы, определяющие: персональную ответственность работников кредитных организаций, осуществляющих непосредственную обработку персональных данных (в том числе сбор), за сохранение и обеспечение конфиденциальности информации, образующейся в процессе обслуживания клиентов.

При этом в вышеуказанном письме было прямо указано, что Банк России при осуществлении надзора за деятельностью банков будет учитывать случаи выявления недостатков при исполнении законодательства о защите персональных данных и рассматривать их как негативный фактор при оценке качества управления кредитной организацией, в том числе оценке организации системы внутреннего контроля.

Остается надеется, что и банки наконец-то тоже станут соблюдать закон о защите персональных данных, не подводя работодателя к вынужденному нарушению законодательства.

Безопасность персональных данных в банке

Что такое персональные данные?

Согласно определению из федерального закона, персональные данные - любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация.

Где находятся персональные данные?

Персональные данные (ПДн) в банке находятся в следующих системах:

Автоматизированная банковская система (АБС);

Системы Клиент-Банк;

Системы мгновенного перевода денег;

Бухгалтерские системы учета;

Кадровые системы учета;

Корпоративная информационная система;

Внутренний web-портал.

ПДн могут присутствовать на бумажных документах (договора, формы, приказы, инструкции, анкеты, соглашения и т.д.).

Какие документы устанавливают требования к защите персональных данных?

Федеральные законы

Федеральный закон № 149-ФЗ от 27 июля 2006 года «Об информации, информационных технологиях и защите информации»;

Постановления Правительства

Постановление Правительства Российской Федерации № 781 от 17 ноября 2007 года «Об утверждении положения об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных»;

Постановление Правительства Российской Федерации № 957 от 29 декабря 2007 года «Об утверждении положений о лицензировании отдельных видов деятельности, связанных с шифровальными (криптографическими) средствами»;

Постановление Правительства Российской Федерации № 687 от 15 сентября 2008 года «Об утверждении положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации».

ФСТЭК России

Совместный приказ ФСТЭК России, ФСБ России и Мининформсвязи России от 13 февраля 2008 г. № 55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных»;

Руководящий документ ФСТЭК России «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных»;

Руководящий документ ФСТЭК России «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных»;

Приказ ФСТЭК России от 5 февраля 2010 г. № 58 «Об утверждении положения о методах и способах защиты информации в информационных персональных данных».

ФСБ России

Приказ ФАПСИ от 13 июня 2001 г. № 152 «Об утверждении инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну»;

Приказ ФСБ РФ от 9 февраля 2005 г. № 66 «Об утверждении положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (положение ПКЗ-2005)»;

Руководящий документ ФСБ России от 21 февраля 2008 г. №149/54-144 «Методические рекомендации по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации»;

Руководящий документ ФСБ России от 21 февраля 2008 г. №149/6/6-622 «Типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащей сведений, составляющих государственную тайну, в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных»;

Стандарт Банка России

СТО БР ИББС-1.0-2010 «Обеспечение информационной безопасности организаций банковской системы РФ. Общие положения»;

СТО БР ИББС-1.1-2007 «Обеспечение информационной безопасности организаций банковской системы РФ. Аудит информационной безопасности»;

СТО БР ИББС-1.2-2010 «Обеспечение информационной безопасности организаций банковской системы РФ. Методика оценки соответствия информационной безопасности организаций банковской системы Российской Федерации требованиям СТО БР ИББС-1.0-20хх»;

РС БР ИББС-2.0-2007 «Обеспечение информационной безопасности организаций банковской системы РФ. Методические рекомендации по документации в области обеспечения информационной безопасности в соответствии с требованиями СТО БР ИББС-1.0»;

РС БР ИББС-2.1-2007 «Обеспечение информационной безопасности организаций банковской системы РФ. Руководство по самооценке соответствия информационной безопасности организаций банковской системы РФ требованиями СТО БР ИББС-1.0»;

РС БР ИББС-2.3-2010 «Обеспечение ИБ организаций банковской системы РФ. Требования по обеспечению безопасности персональных данных в информационных системах персональных данных организаций банковской системы РФ»;

РС БР ИББС-2.4-2010 «Обеспечение ИБ организаций банковской системы РФ. Отраслевая частная модель угроз безопасности персональных данных при их обработке в информационных системах ПД организаций банков банковской системы РФ»;

Методические рекомендации по выполнению законодательных требований при обработке персональных данных в организациях БС РФ, разработанные совместно Банком России, АРБ и Ассоциацией региональных банков России (Ассоциацией «Россия»).

Как нужно защищать персональные данные?

Согласно требованиям методических документов для защиты ПДн, общим для всех видов ИСПДн, являются следующие подсистемы:

Подсистема контроля доступа;

Подсистема регистрации и учета;

Подсистема обеспечения целостности;

Подсистема межсетевой безопасности.

Если ИСПДн подключена к сети Интернет, то необходимо дополнительно использовать следующие подсистемы:

Подсистема антивирусной безопасности;

Подсистема обнаружения вторжений;

Подсистема анализа защищенности.

Также необходимо использовать электронные замки и/или электронные ключи для надежной идентификации и аутентификации пользователей.

Если ИСПДн является распределенной дополнительно для предотвращения несанкционированного доступа, путем отделения защищаемой информации от общедоступной, необходимо использовать криптографию при передаче ПДн по незащищенным каналам связи, а также, ЭЦП, для подтверждения подлинности данных.

Такая разбивка на подсистемы и формирование на их основе перечня продуктов для защиты ПДн является общепринятой и используется в большинстве случаев.

От чего необходимо защищать персональные данные?

Если задачей является обеспечение только конфиденциальности ПДн, необходимо осуществлять мероприятия и/или использовать технические средства, направленные на предотвращения несанкционированного доступа, то такая ИСПДн становится типовой.

Если дополнительно предъявляются требования по обеспечению других свойств информационной безопасности, таких как обеспечение целостности, доступности, а также их производных (неотказуемость, подотчетность, адекватность, надежность и др.), то такая ИСПДн становится специальной. В большинстве случаев любая ИСПДн будет являться специальной, то есть помимо классов ПДн для определения механизмов защиты нужно руководствоваться создаваемой для этого моделью угроз.

Как уменьшить класс ПДн?

Для того чтобы уменьшить и упростить мероприятия по защите ПДн, Банки идут на различные ухищрения. Ниже я привожу наиболее типичные способы, позволяющие уменьшить стоимость средств защиты. Однако, сама по себе такая «перекройка» информационных систем Банка является довольно сложной и трудоёмкой задачей.

Уменьшение количества площадок

Как было показано выше, если ИСПДн является распределенной, то к её защите предъявляются повышенные требования, чтобы их уменьшить нужно попытаться уйти от распределенных ИСПДн.

При распределенной ИСПДн ПДн находятся на различных площадках, ПДн передаются по неконтролируемым Банком каналам связи, а в общем случае это означает, что ПДн выходят или покидают контролируемую зону. Тогда, прежде всего, необходимо локализовать ПДн, уменьшив количество площадок, на которых они будут находиться. В некоторых случаях это реально, но если рассматривать АБС, то такой возможности, скорее всего, не будет.

Уменьшение количества серверов

Если ИСПДн является локальной, то есть функционирует в пределах локальной сети Банка, то наиболее простым способом уменьшения стоимости затрат на защиту будет являться уменьшение количества серверного оборудования, на которых присутствуют и/или обрабатываются ПДн.

Уменьшение количества АРМ и персонала

При любом типе ИСПДн (в виде АРМ, локальной, распределенной) конечной обработкой ПДн, как правило, занимается персонал Банка. Если не использовать терминальный доступ, о котором будет сказано ниже, имеет смысл уменьшить количество персонала Банка, занимающегося обработкой ПДн или имеющего к ним доступ.

Разделение ИС при помощи МСЭ

Для того чтобы уменьшить количество ПДн, а значит и уменьшить стоимость средств защиты, хорошим способом является разделение информационных сетей на сегменты, в которых ведется обработка ПДн. Для этого необходимо установить и использовать межсетевые экраны, к портам которых следует подсоединить сегменты с ПДн. Часто всё серверное оборудование расположено в демилитаризованной зоне, то есть в сегментах отделенных от общедоступных и банковских сетей межсетевыми экранами. Этот способ также требует существенной «перекройки» информационных сетей. Существует метод, основанный на, так называемом, «линейном шифровании», то есть шифровании канала клиент-клиент, клиент-сервер, сервер-сервер. Такое шифрование сетевого трафика может быть реализовано как при использовании специальных средств защиты, так и при использовании стандартной технологии IPSec, однако она не является сертифицированной ФСБ России, что является её существенным минусом.

Другим способом разделения ИСПДн в масштабах всей сети могла бы стать технология виртуальных сетей – VLAN, однако фактически VLAN это лишь идентификатор в одном из полей сетевого пакета, что позволяет говорить о данной технологии как об «айтишной». Поэтому разделение сетей при помощи VLAN не освобождает от использования технологий защиты информации.

Деление баз данных на части

Предположим, что есть база данных, состоящая из тысячей записей: Ф.И.О. и сумма вклада.

Создадим две другие базы данных. Введем дополнительный уникальный идентификатор. Разделим таблицу на две части, в первую поместим поля Ф.И.О и идентификатор, в другую идентификатор и сумму вклада.

Таким образом, если каждый сотрудник может обрабатывать только одну из этих новых баз данных, то защита ПДн существенно упрощается, если не сводится на нет. Очевидно, что ценность такой базы данных существенно ниже, чем исходной. Обе же базы данных будут находиться на наиболее защищенном сервере. В реальности, полей в базе данных гораздо больше, однако данный принцип может работать практически в каждом случае, т.к. количество значимых с точки зрения безопасности ПДн полей не так уж и велико, а скорее весьма ограничено. В предельном случае можно хранить ключевые соответствия на ПК, не входящем в локальную сеть или даже не использовать автоматизированную обработку.

Обезличивание ПДн

Согласно определению из 152-ФЗ, обезличивание ПДн – действия, в результате которых невозможно определить принадлежность ПДн конкретному субъекту ПДн. Из этого определения следует серия способов, при помощи которых можно получить ПДн, по которым невозможно определить принадлежность ПДн. Например, если для целей обработки не важны точные данные определенных полей, их можно или не отображать, или отображать лишь диапазоны, в которые они попадают. Например, возраст 20-30, 30-40 и т.д. Адрес можно «округлить» до района, округа или города: Царицыно, Южный, Москва. В зависимости от необходимости, процесс обезличивания ПДн может быть обратимым или необратимым. К необратимому относятся вышеперечисленные способы «округления», а к обратимому, например, шифрование. С моей точки зрения шифрование (кодирование) может являться способом обезличивания данных и должно применяться для этих целей.

«Тонкие клиенты» и терминальный доступ

Использование технологий «тонкого клиента» и соответствующей ей технологии терминального доступа на серверах позволяет существенно снизить требования к защите ПДн. Дело в том, что при использовании «тонких» клиентов» и терминального доступа на ПК сотрудников Банка не нужно устанавливать специализированное ПО, такое как клиентские части баз данных, клиентские части АБС, и т.д. Более того, на ПК сотрудников Банка не нужно устанавливать никакие специальные средства защиты. Данные технологии позволяют отображать на своем рабочем месте информацию из баз данных, хранящихся на серверах и осуществлять управление обработкой ПДн. Эти технологии априори являются безопасными, т.к. терминальными политиками легко ограничить возможности конечных клиентов (персонала Банка) по копированию, а значит и распространению ПДн. Канал связи между серверами и ПК с «тонким клиентом» легко поддается шифрованию, то есть простыми способами можно обеспечить конфиденциальность передаваемых данных.

Скорость же потенциальных утечек данных будет ограничиваться лишь визуальным каналом, что определяется скоростью фотоаппарата или видеокамеры, однако при введении специальных организационных мероприятий такое копирование становится весьма затруднительным.

Чем можно защитить персональные данные?

В широком смысле под обеспечением защиты от несанкционированного доступа понимается комплекс организационных и технических мероприятий. Эти мероприятия основываются на понимании механизмов предотвращения несанкционированного доступа на самых разных уровнях:

Идентификация и аутентификация (также двухфакторная или строгая). Это может быть (операционная система, инфраструктурное ПО, прикладное ПО, аппаратные средства, например электронные ключи);

Регистрация и учет. Это может быть журналирование (логирование, протоколирование) событий во всех вышеперечисленных системах, ПО и средствах);

Обеспечение целостности. Это может быть расчет по контрольным суммам контролируемых файлов, обеспечение целостности программных компонент, использование замкнутой программной среды, а также обеспечение доверенной загрузки ОС);

Межсетевой экран, как шлюзовой, так и локальный;

Антивирусная безопасность(применяется до трех уровней обороны, так называемый эшелонированный или мультивендорный подход);

Криптография (функционально применяется на разных уровнях модели OSI (сетевой, транспортный и выше), и обеспечивает различный защитный функционал).

Есть несколько комплексных продуктов, имеющих развитый НСД функционал. Все они отличаются типами применения, поддержкой оборудования, ПО и топологией реализации.

При распределенной или имеющей подключение к сети общего пользования (Интернет, Ростелеком и др.) ИСПДн применяются продукты анализа защищенности (MaxPatrol от ПозитивТехнолоджис, которая не имеет прямых конкуретнов в РФ), а также обнаружение и предотвращение вторжений (IDS/IPS) – как на уровне шлюза, так и на уровне конечного узла.

Как можно передавать персональные данные?

Если ИСПДн является распределенной, это означает необходимость передавать ПДн по незащищенным каналам связи. К слову сказать, к незащищенному каналу также относится и «воздушный». Для защиты ПДн в каналах связи могут использоваться различные способы:

Шифрование канала связи. Может обеспечиваться любым способом, таким как VPN между шлюзами, VPN между серверами, VPN между рабочими станциями (InfoTecs ViPNet Custom, Информзащита АПКШ Континент и др.);

Пакетная коммутация MPLS. Передача пакетов происходит по различным путям в соответствии с метками, которые присваиваются сетевым оборудованием. Например, MPLS-сеть Ростелеком имеет сертификат соответствия сети пакетной коммутации требованиям информационной безопасности ФСТЭК России, что является гарантией высокой защищенности услуг, предоставляемых на ее основе;

Шифрование документов. Может применяться различное программное обеспечение для шифрования файлов с данными, а также файлы-контейнеры (ViPNet SafeDisk, InfoWatch CryptoStorage, True Crypt и др.);

Шифрование архивов. Могут применяться различные архиваторы, которые позволяют архивировать и шифровать файлы, используя криптостойкие алгоритмы, такие как AES. (WinRAR, WinZIP, 7-ZIP и др.).

Нужно ли использовать сертифицированные средства защиты?

На сегодняшний день есть единственное требование ФСТЭК России в части сертификации средств защиты ПДн. Требование касается обеспечения 4 уровня недекларированных возможностей, поэтому по последнему вопросу приведу лишь три тезиса:

Система сертификации средств защиты добровольная;

Достаточно выполнить требования законодательства;

Сертифицировать информационную систему персональных данных в целом не нужно.

Шауро Евгений

Вопросы о том, являются ли операторами персональных данных банки, бюро кредитных историй, коллекторские агентства, относятся ли автоматизированные банковские системы (АБС) и системы дистанционного банковского обслуживания (ДБО) к информационным системам персональных данных (ИСПДн), нуждаются ли они в аттестации или сертификации и т. п., уже не стоят. Ответы на них получены и от представителей регуляторов в области персональных данных (ФСБ, ФСТЭК, Россвязькомнадзор) и от банковского сообщества. Проблемы перешли в практическую плоскость -- что и как нужно делать, чтобы при работе с персональными данными выполнялись положения закона. До «экзаменов» совсем недолго -- к 1 января 2010 г. обработка данных в ИСПДн должна быть приведена в соответствие с требованиями законодательства.

Масштабы и границы

Уже сейчас ясно, что мероприятия по обеспечению безопасности обработки персональных данных являются технически сложными, требуют высокой квалификации исполнителей, специальных знаний, глубокого понимания функциональности как приложений, обрабатывающих персональные данные, так и средств защиты информации. Именно поэтому нормативные документы регуляторов предусматривают лицензирование деятельности операторов персональных данных по технической защите конфиденциальной информации. Выходом для банковских учреждений, которые по тем или иным причинам не могут или не хотят получать лицензию, является заключение договора со специализированной организацией-лицензиатом на аутсорсинг услуг по технической защите персональных данных.

Независимо от того, кто будет выполнять работы по обеспечению безопасности обработки персональных данных, первые шаги оператора достаточно очевидны. Необходимо (1) выявить все информационные системы, обрабатывающие персональные данные (ИСПДн), (2) классифицировать все выявленные ИСПДн и (3) сформировать и актуализировать для каждой из них или групп однотипных систем модель угроз.

При этом важно понимать, что определение границ ИСПДн и их классификация -- задачи неформальные, требующие понимания бизнес-процессов. Ключевыми моментами на этапе сбора и анализа исходных данных по ИСПДн являются определение целей обработки персданных и формирование перечня ПДн (определение состава сведений, отнесенных к такой категории).

Два примера.

Большинство крупных организаций, и банки здесь -- не исключение, имеют внутренние корпоративные порталы, содержащие, среди прочего, и справочную систему, в которой размещены сведения о сотрудниках с указанием их фамилии, имени, отчества, должности, номеров служебного телефона и кабинета, адреса электронной почты, в некоторых случаях -- и фотографии. При определении категории подобных персональных данных по методике совместного приказа ФСТЭК, ФСБ и Мининформсвязи РФ

от 13.02.2008 г. N 55/86/20 «Об утверждении Порядка проведения классификации информационных систем персональных данных» необходимо исходить из цели обработки данных -- идентификация сотрудников для установления контакта с ними (категория 3), а при оценке коэффициента, характеризующего количество обрабатываемых записей (Х НПД), в качестве параметра выбрать «персональные данные субъектов персональных данных в пределах конкретной организации». В этом случае справочная система будет относится к классу 3 (К3) типовых ИСПДн, даже если в организации работает более 1000 сотрудников.

Второй пример. При формировании перечня персональных данных для сегмента АБС, связанного с ведением кредитной истории клиента, перечень обрабатываемых персональных данных можно определить на основании ФЗ «О кредитных историях». Тогда к ПДн именно в этой ИСПДн будут относиться следующие сведения о заемщике:

- фамилия, имя, отчество;

- дата и место рождения;

- данные паспорта или иного документа, удостоверяющего личность (номер, дата и место выдачи, наименование выдавшего его органа);

- страховой номер индивидуального лицевого счета;

- места регистрации и фактического места жительства;

- сведения о государственной регистрации физического лица в качестве индивидуального предпринимателя.

На этапе инвентаризации и классификации ИСПДн необходимо оценить необходимость и целесообразность отнесения ИСПДн к специальным системам, исходя их положений упомянутого выше совместного приказа и особенностей обработки данных в конкретной системе.

Формирование актуализированной модели угроз также является непростой и неформальной задачей. Есть мнение, что на данном этапе можно существенно снизить требования к безопасности и упростить систему защиты, признав большинство угроз неактуальными. Это не так. Актуализация угроз, безусловно, относится к полномочиям оператора, но не может выполняться произвольно. В ходе ее необходимо следовать методологии регуляторов, изложенной в нормативно-методических документах, и соблюдать установленные в них критерии оценки актуальности.

Правовые проблемы

Важной частью работы по приведению модели в соответствие с требованиями регуляторов является выявление и анализ законности оснований для обработки персональных данных, и, что особенно сложно, для передачи их 3-им лицам. Такими основаниями применительно к банкам являются:

- случаи, прямо предусмотренные федеральными законами;

- договор об оказании услуг физическому лицу;

- выполнение обязанностей работодателя по отношению к собственным работникам.

Договоры с физлицами должны содержать их прямое согласие на все случаи обработки данных, выходящие за пределы собственно оказания банковских услуг. Весьма сомнительными с юридической точки зрения выглядят положения договоров, предусматривающие передачу персональных данных в случаях, не предусмотренных законами, например: «Банк и Заемщик обязуются не разглашать каким-либо способом третьим лицам информацию, …, включая персональные данные Заемщика, за исключением случаев, предусмотренных законодательством Российской Федерации и настоящим Договором, в том числе … иным лицам , в процессе осуществления и защиты Банком своих прав, обязанностей и законных интересов, когда предоставление персональных данных происходит в соответствии со сложившимся обычаем делового оборота» (выделено автором ). Нет в Федеральном законе такого основания передачи, как обычаи делового оборота.

Система безопасности ИСПДн банка

На основе исходных данных, указанных в акте классификации ИСПДн и актуализированной модели угроз, определяются механизмы безопасности, которые должны быть реализованы в системе защиты, и конкретные требования к функциональности этих механизмов.

Рассмотрим этот тезис на примере.

Для абсолютного большинства ИСПДн необходимо выполнение мероприятий по защите персданных от несанкционированного доступа (НСД) и иных неправомерных действий, включающих:

- Управление доступом;

- Регистрацию и учет;

- Обеспечение целостности;

- Контроль отсутствия недекларированных возможностей;

- Антивирусную защиту;

- Обеспечение безопасного межсетевого взаимодействия ИСПДн;

- Анализ защищенности;

- Обнаружение вторжений.

Подсистему управления доступом рекомендуется реализовывать на базе программных средств блокирования НСД, сигнализации и регистрации (специальных, не входящих в ядро какой-либо ОС средств защиты самих ОС), электронных баз ПДн и прикладных программ, реализующих функции диагностики, регистрации, уничтожения, сигнализации, имитации.

В свою очередь, средства сигнализации должны обеспечивать предупреждения операторов при их обращении к защищаемым ПДн, а также предупреждения администратора об обнаружении фактов

- НСД к персональным данным;

- Искажения программных средств защиты;

- Выходе или выводе из строя аппаратных средств защиты;

- Других фактах нарушения штатного режима функционирования ИСПДн.

Такой же анализ должен быть проделан и при определении способов нейтрализации остальных актуальных угроз, на основании которого определяются сертифицированные средства защиты информации с требуемой функциональностью. Имеющихся в настоящее время сертифицированных средств защиты информации достаточно для реализации практически всех требований, изложенных в нормативно-методических документах ФСТЭК и ФСБ, вопрос лишь в знании их возможностей и правильном сочетании.

Сегодня созданы все необходимые условия для выполнения требований по обеспечению безопасности персональных данных, и в оставшееся до 1 января 2010 г. время во всех кредитно-финансовых учреждениях требуется построить подсистему защиты этой категории сведений ограниченного доступа.

Особенно востребованной для российских подразделений иностранных компаний она стала в связи с добавление части 5 статьи 18 в 152-ФЗ «О персональных данных»: «…оператор обязан обеспечить запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации с использованием баз данных, находящихся на территории Российской Федерации». В законе есть ряд исключений, но согласитесь, на случай проверки регулятором хочется располагать козырями понадежнее, чем «а нас это не касается».